Laboratorio Virtual de Ciberseguridad Industrial – Parte 0: Camino a la Virtualización

Una de las mayores barreras de entrada existentes en el mundo de la ciberseguridad industrial consiste en el alto coste del equipamiento necesario para poder adquirir experiencia real interactuando con las tecnologías y procesos del entorno OT.

La virtualización es una herramienta que permite salvar esta barrera de entrada inicial, y proporciona una experiencia similar a la que se podría encontrar en un entorno real sin la necesidad de una gran inversión.

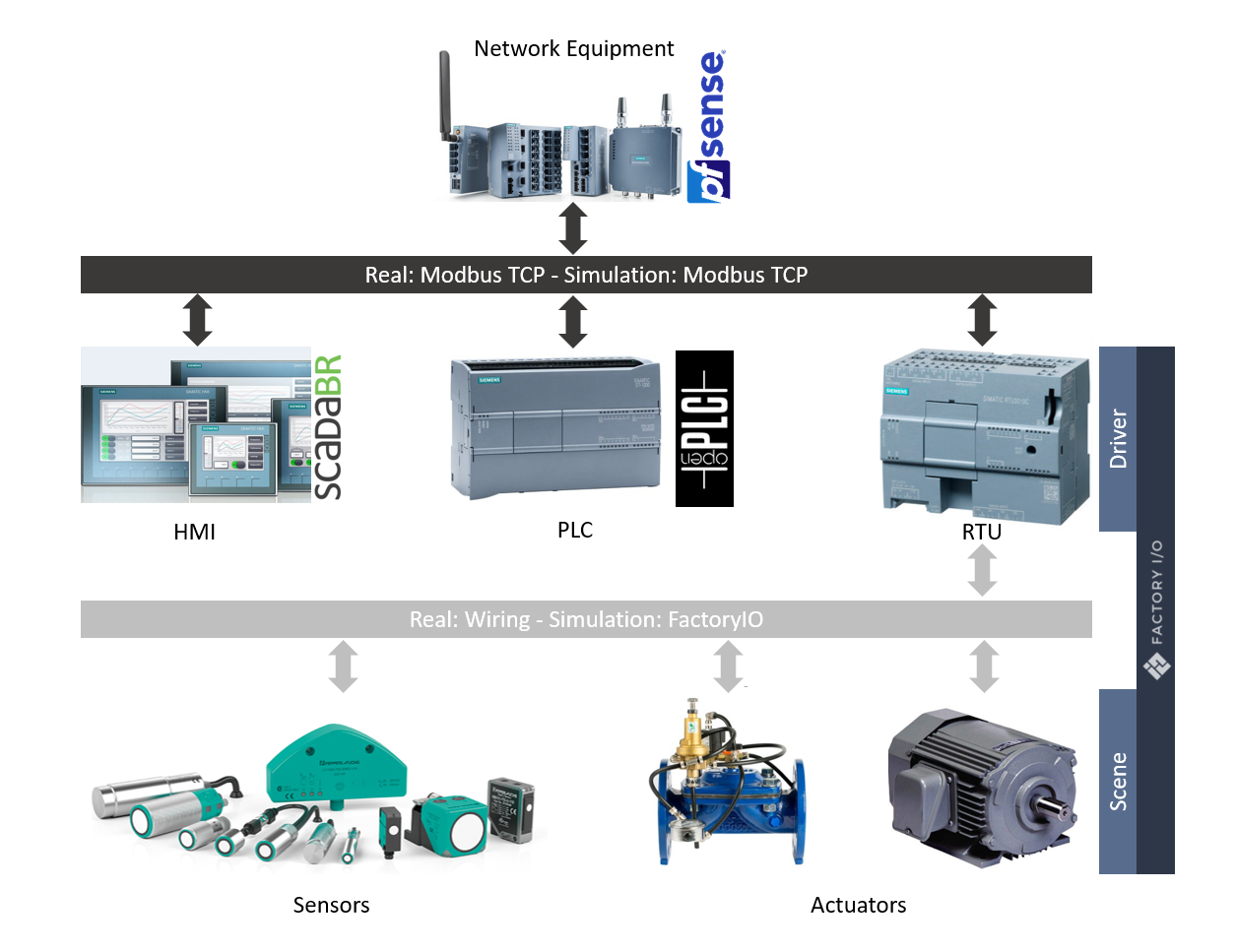

Con esto en mente, el objetivo de este laboratorio es simular un proceso sencillo que contenga varios de los elementos principales que intervienen en un proceso de control:

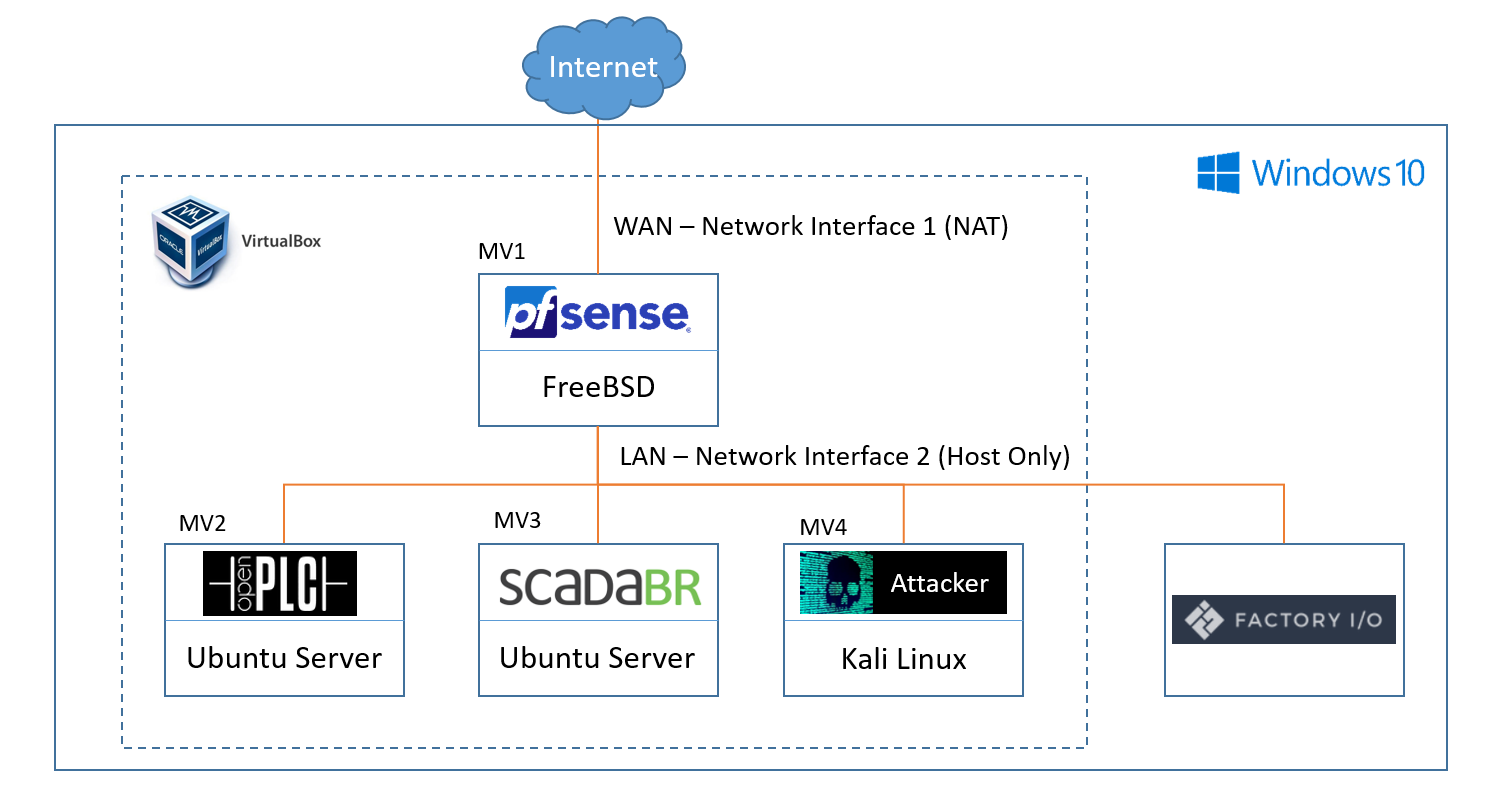

Para implementar este diseño, se utilizarán los siguientes componentes:

- Tres (3) máquinas virtuales que simulen un router, un PLC y un HMI

- FactoryIO corriendo en el host de Windows 10 Para simular el proceso físico

- Se asume que el atacante ya tiene acceso a la red, y esto se reflejará mediante el uso de otra máquina virtual dentro de la misma

El proyecto tendrá 2 vertientes diferenciadas: en la primera se configurarán todos los elementos necesarios para la simulación, en la segunda parte se utilizarán dichos elementos para probar diferentes técnicas y tipos de ataque. Esto nos deja el siguiente plan:

Despliegue y configuracón del Laboratorio Virtual de Ciberseguridad Industrial

- Instalación y configuración de router pfSense

- Instalación de OpenPLC y ScadaBR

- Simulación del proceso físico en Factory IO

- Programación de la lógica de control en OpenPLC

- Instalación de la máquina atacante

- Programción de un HMI básico con ScadaBR

Atacando los Sistemas Industriales

- Reconocimiento: Diseccionando Comunicaciones Modbus TCP de OpenPLC con Wireshark

- Explotación: Inyección de paquetes Modbus TCP con scapy

Cada uno de estos puntos corresponderá a una entrada en el blog, que se irá completando a medida que el proyecto avance.